Indholdsfortegnelse:

- Trin 1: Download af applikationer

- Trin 2: Installation og konfiguration af MadMACS

- Trin 3: Installation af Tor

- Trin 4: Konfiguration af dine programmer til at bruge TOR

- Trin 5: Sørg for, at det hele fungerer

Video: Automatisk anonym wifi: 5 trin

2024 Forfatter: John Day | [email protected]. Sidst ændret: 2024-01-30 08:28

Denne instruktion vil demonstrere en metode til automatisk trådløs anonymitet ved hjælp af to sikkerhedsprogrammer.

Trin 1: Download af applikationer

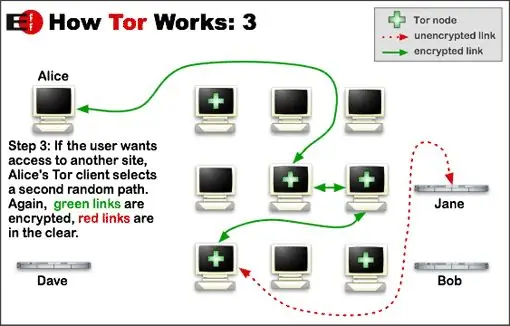

Billedkilde: https://commons.wikimedia.org/wiki/File:Tor-onion-network.png, brugt med tilladelse (https://privacycanada.net/).

De to applikationer, vi vil bruge, kaldes MadMACs og TOR.

Når en computer opretter forbindelse til et trådløst netværk, opnår den normalt en IP via en DHCP -server, som stort set bare er en metode til at levere dynamiske IP'er, så alle ikke skal sidde ned og finde ud af, hvilken IP alle andre bruger og derefter manuelt indstille en på deres egen maskine. Når der anmodes til en DHCP -server, registreres to oplysninger, din MAC -adresse og dit værtsnavn. Hvad MadMAC'er gør er at randomisere begge disse automatisk til dig hver gang du starter, eller hver gang du manuelt fortæller softwaren om at gøre det.

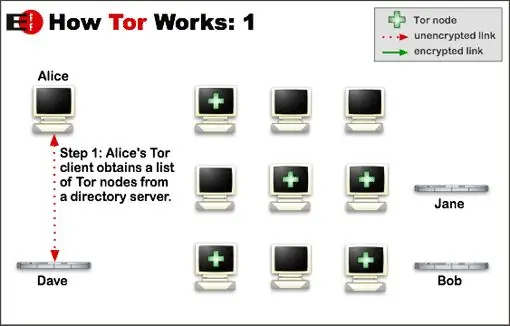

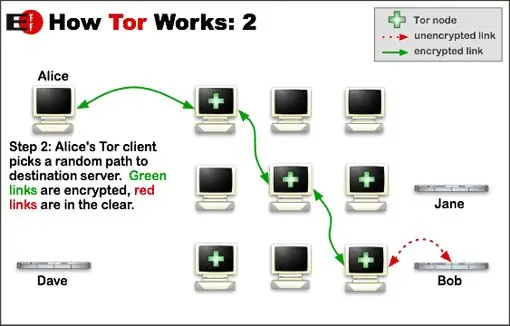

Når din computer er tilsluttet netværket, randomiseret eller ej, er det meste af den trafik, der forlader din pc, klart. Så enhver netværksadministrator eller *nix -bruger med gratis software kan aflytte alt, hvad du gør. TOR løser dette problem gennem en række applikationer, der anonymiserer dit forbindelsespunkt og krypterer al din trafik. Så med begge dele software installeret har du skjult din identitet for netværket og gjort al din trafik ulæselig af andre på netværket, du har valgt at oprette forbindelse til. (Beklager, nej, hvordan madmacs fungerer, men så er det ret selvforklarende)

Trin 2: Installation og konfiguration af MadMACS

For den normale bruger er MadMACS -installationen ret ligetil. Du klikker bare på OK eller YES for alle mulighederne, og sørg for at vælge dit trådløse kort til randomisering. I opsætningsvindue 5 i MadMACs -programmet får du mulighed for at indtaste et præfiks for den randomiserede MAC -adresse. Dette identificerer bare MAC -mærket til DHCP -serveren, du kan finde en database med præfikser her Avancerede, paranoide brugere: For superparanoide brugere, der med rette ikke har tillid til forkompileret kode fra næsten ukendte udgivere, leveres kilden med det kompilerede program. Jeg har gjort en undersøgelse af, hvordan man gør dette. Kompilatoren er tilgængelig fra AUTOIT, her. Du vil have version 3.

Trin 3: Installation af Tor

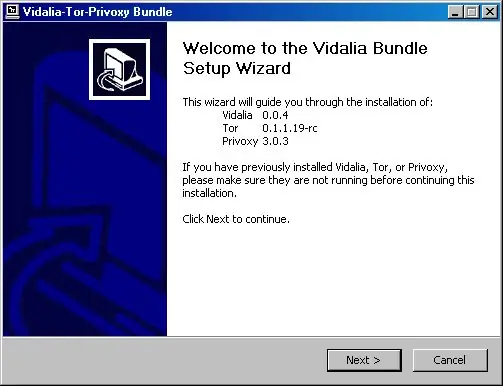

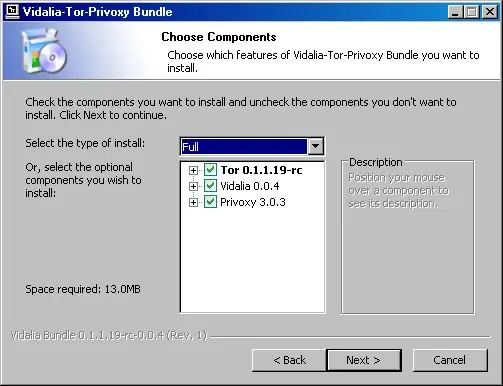

Installation af TOR er lige så let som at installere ethvert andet program. Så fortsæt med at klikke på næste, indtil det er helt installeret.

Den svære del er at konfigurere dine programmer til at bruge det. Her er et par skærmbilleder af Tor -installationsprogrammet. Bare rolig, hvis dine versionsnumre er forskellige, og lad alle muligheder markeres.

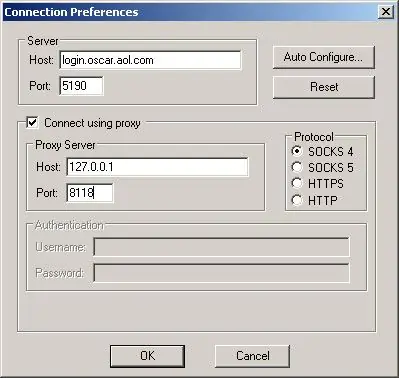

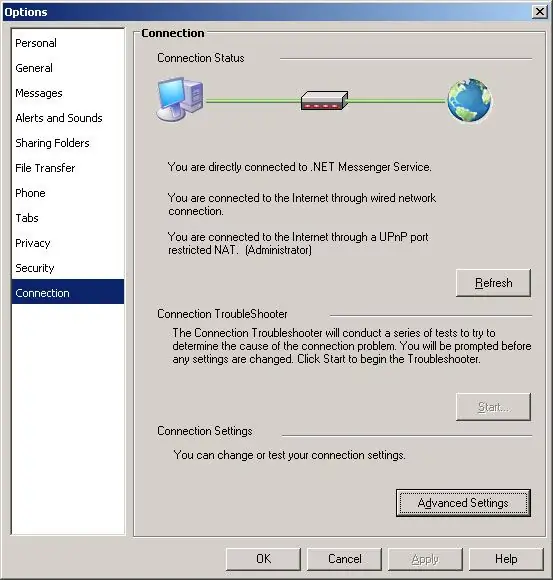

Trin 4: Konfiguration af dine programmer til at bruge TOR

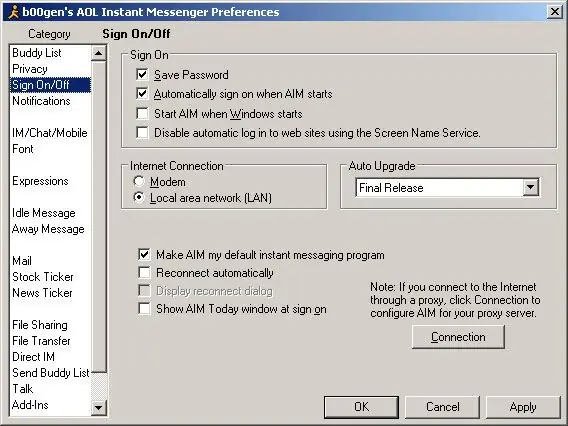

TOR er et anonymiseringsprogram, der er forbundet via en proxy, der er inkluderet i pakken. Hvis du bruger Firefox, er det utroligt let at begynde at bruge TOR, alt hvad du skal gøre er at gå til siden Tor Button addon og installere det. Når du har brug for at søge anonymt (og sikkert), skal du bare klikke på knappen tor, og du er klar. For dine andre programmer skal du slå op, hvordan programmet interagerer med proxyer, og indtaste oplysningerne manuelt. Da der er så mange forskellige programmer, folk bruger, vil jeg ikke liste nogen her, men jeg vil give detaljer efter anmodning. Efterlad bare en kommentar med programnavnet, og jeg vil svare med en kort vejledning. Proxydetaljer for TOR:: localhost port 8118 Eller 127.0.0.1 port 8118 Jeg har tilføjet tre eksempler på programmer, som jeg synes stadig er noget populære, hver er to billeder med kommentarer. De to første er Aim, de to andre er MSN, den tredje er Pidgin, gaim -efterfølgeren.

Trin 5: Sørg for, at det hele fungerer

Min grundlæggende selvtest er at pege Firefox på Whatismyip og sikre, at det ikke er min hjemmeadresse. For at teste det i feltet skal du skifte mellem tor -knappen, mens du trykker på din opdateringsnøgle, når tor -knappen er tændt, skal den være en anden IP, end når den er slukket. Hvis alt fungerer, starter din bærbare computer nu med en randomiseret MAC og værtsnavn, og TOR starter og giver dig mulighed for at kryptere al din trafik. Det blev købt op, at TOR -afslutningsknudepunkter stadig kunne aflytte din trafik. For sikker webbrowsing gennem en exit -knude kan du bruge websteder som https://www.conceal.ws/, der krypterer trafikken gennem hele din session. Flere websteder som denne ville blive værdsat. Eventuelle problemer, er du velkommen til at kommentere. Det er det for nu, bliv anonym.

Anbefalede:

Byg en DIY selvvandingspotte med WiFi - vander planter automatisk og sender advarsler, når vandet er lavt: 19 trin

Byg en DIY selvvandende gryde med WiFi - vander planter automatisk og sender advarsler, når vandet er lavt: Denne vejledning viser dig, hvordan du bygger en tilpasset WiFi -tilsluttet selvvandende planter ved hjælp af en gammel haveplanter, en skraldespand, lidt klæbemiddel og et selv Vandkande delmonteringssæt fra Adosia

Sådan bygger du et DIY automatisk plantevandingssystem med WiFi -advarsler: 15 trin

Sådan bygger du et DIY automatisk plantevandingssystem med WiFi -advarsler: Dette er det færdige projekt, et DIY automatisk plantevandingssystem, der styres via #WiFi. Til dette projekt brugte vi det selvvandende automatiske havesystem -undermonteringssæt fra Adosia. Denne opsætning bruger magnetventiler til vand og en analog jord

Automatisk WiFi -planteføder med reservoir - Indendørs/udendørs dyrkningssætning - Vandplanter automatisk med fjernovervågning: 21 trin

Automatisk WiFi -planteføder med reservoir - Indendørs/udendørs dyrkningssætning - Vandplanter automatisk med fjernovervågning: I denne vejledning vil vi demonstrere, hvordan du konfigurerer et brugerdefineret indendørs/udendørs planteføderanlæg, der automatisk vanner planter og kan overvåges eksternt ved hjælp af Adosia -platformen

Del din wifi -adgangskode automatisk ved hjælp af QR -koder: 4 trin

Del din Wifi -adgangskode automatisk ved hjælp af QR -koder: I denne instruktionsbog lærer vi, hvordan du opretter en QR -kode, der forbinder dine gæster til Wifi uden anstrengelse. Internettet er en nødvendighed. Så snart vi går til et sted, er det første, vi har brug for Wifi -adgang. Uanset om det er vært for en venlig

Anonym browsing med Tor (installation) på Raspberry Pi 3 .: 6 trin

Anonym browsing med Tor (installation) på Raspberry Pi 3 .: Hej alle sammen. Dette er en instruktion om installation og brug af Tor for at få adgang til anonymt Internettet. Hele installationen tager lidt tid, så tag en kop kaffe og begynd at skrive noget Dette er ikke en Tor Relay -installation